前言

最近服务器中了Phobos家族的Devos勒索病毒,中了该病毒后,所有的系统文件会被加密,后缀被改为{原文件名}.ID-<8字符>.<Email>.Devos。目前还没有解密工具,如果你的文件被加密且没有备份的话,摆在你面前的只有两条路可走:1.交纳赎金 2.放弃原数据。本篇文章主要讲讲如何防范该病毒。

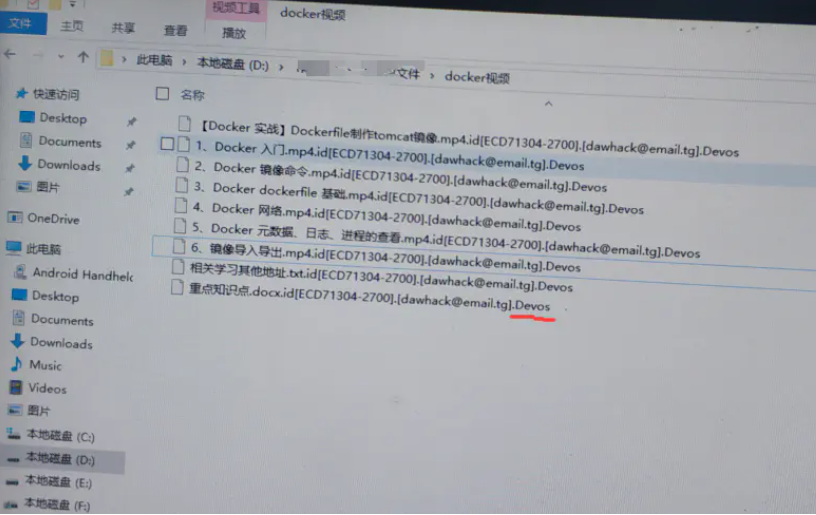

中毒后文件被加密:

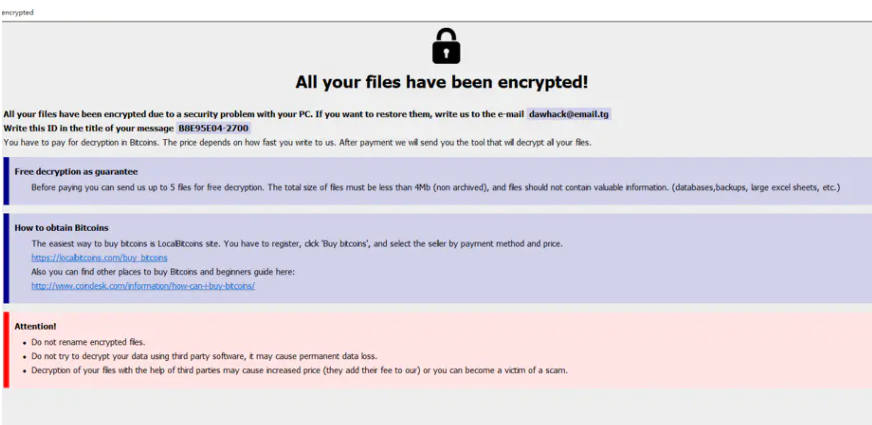

中毒勒索文件1-程序提醒:

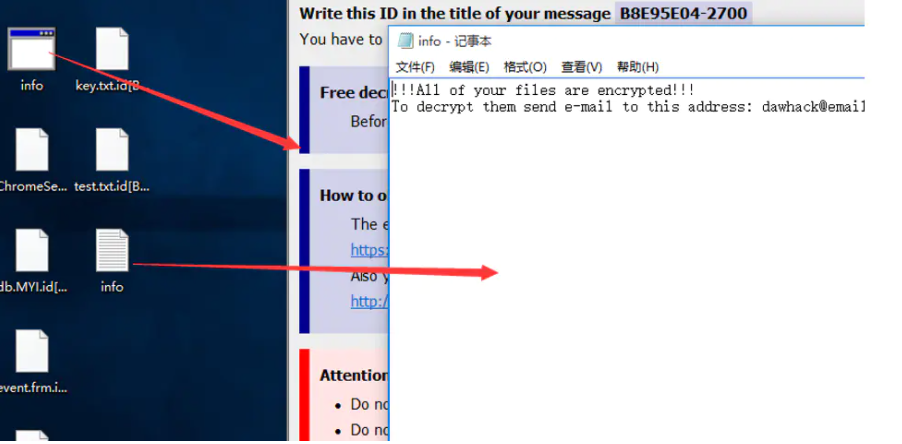

中毒勒索文件2-文本文件提醒:

传播途径

危险端口扫描

经过资料查阅与学习,此类勒索病毒基本上是通过广撒网方式进行病毒传播。特别是电脑开启了危险端口。如3389 远程端口、3306 mysql数据库端口、135、139、445等常用端口。黑客利用这些端口的一些漏洞进行病毒传播。

局域网共享文件传播

局域网中有Windows终端感染勒索病毒,局域网中部分电脑使用了网络驱动器映射(文件共享)的方式进行文件传播,因此通过文件共享的方式进行病毒传播。

防范措施

备份

备份是最好的防范方法,而且可以应对未来未知的病毒甚至是天灾人祸,一旦数据丢失,有备份才可以从容应对。

如何备份

硬盘拷贝

可以考虑购买一块移动硬盘,定期将重要数据拷贝至移动硬盘,拷贝后拔出移动硬盘。该做法是最简单的备份方法。

自动备份

通过设置计划任务,定期自动备份指定的文件夹。但一定要注意的是要备份至其他电脑或服务器,备份在本机意义不大,如果中了病毒,备份文件也会被加密。

备份软件

常用的备份软件有SyncBack Pro、傲梅轻松备份等。也有在命令行下备份的工具,例如Restic。通过对比使用,推荐使用Restic备份工具,该工具的使用方法可以查看上一篇博文:《使用Restic工具进行数据备份》

异地备份

异地备份是备份中的最佳选择。如果你的备份存储在局域网的另一台服务器,并不够安全,因为黑客完全有可能也会攻破局域网中的其他服务器。

可以考虑购买阿里云等大厂提供的数据灾备服务,例如阿里云的混合云备份。这样即使机房里所有的服务器都中了病毒,备份文件也不会丢失。

系统更新

无论是服务器还是个人电脑,都应该及时更新漏洞补丁。很多被入侵的服务器都是被黑客利用了漏洞,而漏洞基本都是已被发现的漏洞,且有补丁可以修复。

开启防火墙

无论是服务器还是个人电脑,都应该开启防火墙,且将135、139、445等端口进行阻止。

关闭远程桌面服务

对于个人电脑,一定要关闭RDP服务(远程桌面服务),个人一般不需要用到该服务,即使偶尔用到,临时再开启,用完立马关闭。勒索病毒大部分都是通过暴力破解RDP进入系统拿到的最高权限。一旦进入系统,杀毒软件等都无用武之地(因为黑客完全可以帮你把杀毒软件关掉在运行病毒)。

对于服务器,最好可以在需要用到时再开启,没有用到时关闭。但有人要问了,关闭容易,如何再打开。有两种办法:

1.如果你是购买的阿里云等云服务器厂商的服务器,一般除了远程桌面,还可以通过VNC的方式远程连接服务器。

2.如果你安装了宝塔面板,可以通过宝塔面板开启和关闭远程桌面服务。但是安装了宝塔面板,服务器又多了一个风险点,要注意对宝塔面板进行保护。可以限定对宝塔访问的IP进行限制,例如设置宝塔的授权IP,也可以开启宝塔面板的访问设备验证功能。

3.如果你使用PHP,也可以使用PHP开关RDP服务,其他语言也可以参考这个实现方法。

当然如果实在不方便关闭远程桌面服务,那至少要更改默认的端口号(3389),且设置为不能外网随意访问,最好限定为只有你自己的IP才有访问权限。如果你用的是阿里云等服务器,可以通过安全组进行设置。

更改默认账号

对于开启了RDP服务的服务器,强烈建议禁用默认的administrator账号,可以新建一个账号来代替原来的administrator账号。同时对该账号设置复杂的密码(字母大小写+数字+符号)且长度大于8位。通过该设置,黑客暴力破解的难度将大幅增加。

多台服务器要避免使用统一的密码,因为统一的密码会导致一台被攻破,多台遭殃。

其他的安全设置

设置输错5次密码,自动锁定半小时,防止黑客一直猜测密码,增加密码被破解的时间。

总结

勒索病毒以防为主,目前大部分勒索病毒加密后的文件都无法解密。以上防范措施也是最近我从网络上搜集到的办法,如果你有更好的防范措施,欢迎你在下面留言补充。